Aufdeckung unserer versteckten Besuche mit Mobiltelefondaten und maschinellem Lernen

Wenn Sie sich jemals gefragt haben, wie Forscher unsere Bewegungen in einem Land verfolgen, ohne sich ausschließlich auf Telefonanrufe zu stützen, bietet eine faszinierende Studie von Forschern aus China und den Vereinigten Staaten einige Einblicke. Ihre gemeinsame Arbeit befasst sich mit der Nutzung von maschinellem Lernen, um die „versteckten Besuche“ aufzudecken, die wir machen – jene Reisen, die in standardmäßigen Telekommunikationsdaten nicht auftauchen, weil wir unsere Telefone nicht ausreichend nutzen.

Die Studie mit dem Titel **Erkennung versteckter Besuche aus spärlichen Anrufdetaildaten** wird von Zhan Zhao von der Universität Hongkong geleitet, zusammen mit Haris N. Koutsopoulos von der Northeastern University in Boston und Jinhua Zhao vom MIT. Ihr Ziel? Die Mobilfunkverbindungsdaten – wie mobile Daten, SMS und Sprachanrufe – von sehr aktiven Nutzern zu nutzen, um die Bewegungsmuster von Personen zu modellieren und vorherzusagen, die ihre Telefone seltener verwenden.

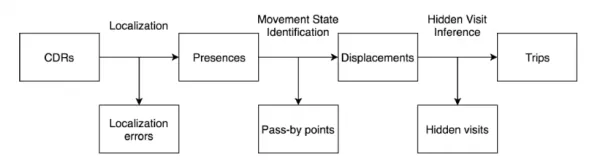

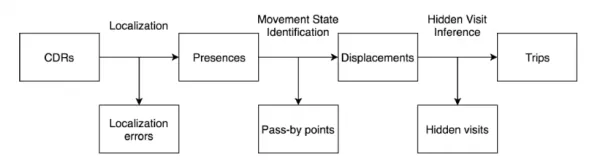

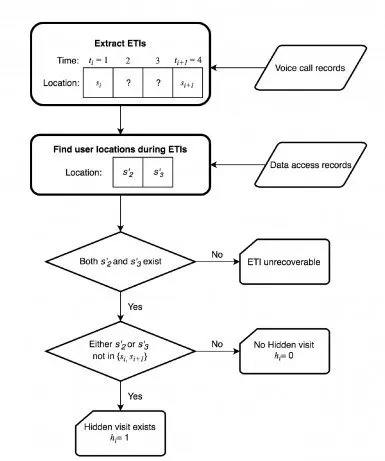

*Ein grobes Schema zur Extraktion von Reiseinformationen aus Anrufdetaildaten (CD).* Quelle: https://arxiv.org/pdf/2106.12885.pdf

*Ein grobes Schema zur Extraktion von Reiseinformationen aus Anrufdetaildaten (CD).* Quelle: https://arxiv.org/pdf/2106.12885.pdf

Während das Team die potenziellen Datenschutzbedenken anerkennt, die ihre Arbeit aufwirft, betont es, dass das Ziel darin besteht, ein allgemeineres Verständnis von Bewegungsmustern zu gewinnen, anstatt sich auf individuelle Reisen zu konzentrieren. Sie weisen auch darauf hin, dass Anrufdetaildaten (CDR), die das Rückgrat solcher Studien bilden, ihre Grenzen haben. Sie sind oft von geringer räumlicher Auflösung und anfällig für „Positionierungsrauschen“ aufgrund der sich ändernden Position des Nutzers relativ zu Mobilfunktürmen. Sie argumentieren jedoch, dass diese Ungenauigkeit tatsächlich als Datenschutzmaßnahme dient:

**„Die Zielanwendung unserer Studie ist die Erkennung von Reisen und die OD-Schätzung$$ \* $$, die auf aggregierter Ebene erfolgen, nicht auf individueller Ebene. Die entwickelten Modelle können direkt auf den Datenbankservern von Telekommunikationsanbietern eingesetzt werden, ohne dass ein Datentransfer erforderlich ist. Im Vergleich zu anderen Formen von Big Data, wie sozialen Medien oder Kreditkartentransaktionsdaten, sind CDR-Daten in Bezug auf die persönliche Privatsphäre relativ weniger invasiv. Zudem hilft der Lokalisierungsfehler, die genauen Nutzerstandorte zu verschleiern, was eine weitere Ebene des Datenschutzes bietet.“**

Verstrichene Zeitintervalle (ETIs)

Wenn wir mit unseren Mobiltelefonen unterwegs sind, nicht unbedingt Smartphones, werden die Grenzen der CDR-Daten als Werkzeug zur genauen Ortung deutlich. Verstrichene Zeitintervalle (ETIs), jene Perioden während einer Reise, in denen wir keine Anrufe tätigen oder empfangen, sind entscheidende Marker für die Verfolgung unserer Bewegungen. Diese Intervalle der „Stille“ können dazu führen, dass wir vorübergehend vom Netz verschwinden.

Die Forscher heben hervor, wie diese Lücken analytische Systeme stören, die versuchen, A>B-Reisen zu verstehen. Die Datenknappheit könnte eine „unbeobachtete Reise“ verbergen. Ihre neue Methode geht diesem Problem nach, indem sie den raumzeitlichen Kontext von ETIs analysiert und „die individuellen Merkmale des Nutzers“ berücksichtigt.

Datensatz

Um ihren Kerntrainingsdatensatz zu erstellen, nutzten die Forscher Daten von einem großen Mobilfunkanbieter in einer chinesischen Stadt mit einer Bevölkerung von 6 Millionen. Dieser Datensatz umfasste über zwei Milliarden Mobiltelefontransaktionen von drei Millionen Nutzern im November 2013, wobei ausschließlich Sprachanrufe und Datenzugriffsaufzeichnungen berücksichtigt wurden. Bemerkenswert ist, dass sie keine SMS-Daten einbezogen, was die Herausforderung der spärlichen Daten verstärkte.

Die Daten enthielten eine verschlüsselte eindeutige ID, einen Standortbereichscode (LAC), einen Zeitstempel, eine Mobiltelefon-ID, die mit dem LAC verknüpft ist, um den spezifischen Mobilfunkturm zu identifizieren, der an der Transaktion beteiligt war, und eine Ereignis-ID, die angibt, ob es sich um einen ausgehenden/eingehenden Anruf oder eine Datennutzung handelte.

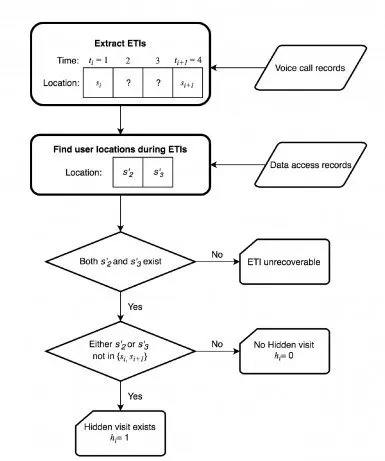

*Prozessbaum zur Identifikation versteckter Besuche.*

*Prozessbaum zur Identifikation versteckter Besuche.*

Diese Informationen wurden mit einer Datenbank für den Betrieb von Mobilfunktürmen abgeglichen, sodass die Forscher die Längen- und Breitengradkoordinaten des Turms für jedes Kommunikationsereignis bestimmen konnten. Sie identifizierten 9000 Mobilfunktürme innerhalb des Datensatzes.

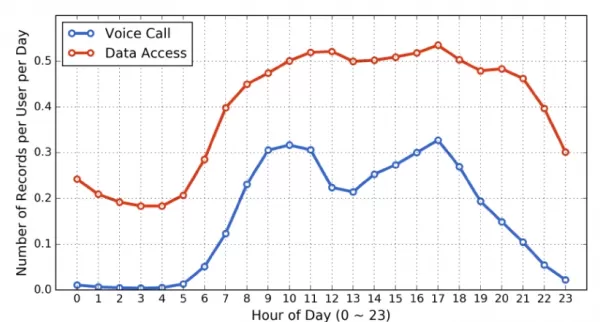

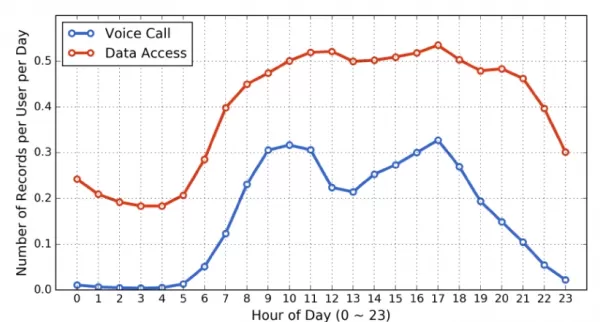

Die Forscher stellten fest, dass es schwierig ist, Reiseziele allein auf der Grundlage von Anrufdaten genau zu schätzen, da diese Daten morgens und nachmittags Spitzen aufweisen, was mit typischen Reisemustern übereinstimmt. Da Telefonanrufe einer Reise vorausgehen und sie sogar auslösen können, kann dies die Zielschätzung verzerren.

*Mobilnutzungsmuster im Laufe eines Tages.*

*Mobilnutzungsmuster im Laufe eines Tages.*

Ähnliche Herausforderungen ergeben sich bei der nutzerinitiierten Datennutzung, wie bei Messaging-Apps. Es ist jedoch die „automatisierte“ Datennutzung – wie das systematische Abfragen von APIs für neue Nachrichten oder andere Daten, einschließlich GPS und Telemetrie in Apps –, die hilft, diese versteckten Bewegungen zu identifizieren.

Verarbeitung

Die Forscher verwendeten eine Vielzahl von Klassifikatoren für maschinelles Lernen, um dieses Problem anzugehen, einschließlich logistischer Regression, Support Vector Machines (SVM), Random Forests und einem Gradient-Boosting-Ensemble-Ansatz. Diese wurden in Python mit scikit-learn und Standardeinstellungen implementiert.

Unter diesen bot die logistische Regression die am besten interpretierbaren Modellparameter. Das Team stellte fest, dass längere ETIs die Wahrscheinlichkeit eines versteckten Besuchs erhöhten, mit einer höheren Häufigkeit am Morgen. Umgekehrt war die Wahrscheinlichkeit eines versteckten Besuchs geringer, wenn die CDR-Daten eines Nutzers deutlich eine hohe Anzahl von Zielen oder Wegpunkten zeigten. Diese Erkenntnis stützt das Kernprinzip ihrer Forschung – dass die aktivsten Nutzer ein detailliertes Bild ihrer Bewegungen liefern, aus dem das Verhalten weniger aktiver Nutzer abgeleitet werden kann.

In ihrem Fazit schlagen die Forscher vor, dass ihr Ansatz auf andere Arten von Verkehrsdaten angewendet werden könnte, wie z. B. Smartcard-Daten und geolokalisierte Informationen aus sozialen Medien.

Die Forschung wurde durch Finanzierung von der Energy Foundation China und dem China Sustainable Transportation Center unterstützt.

*\* Ursprung-Ziel*

Verwandter Artikel

Google Cloud sorgt für Durchbrüche in der wissenschaftlichen Forschung und Entdeckung

Die digitale Revolution verändert die wissenschaftlichen Methoden durch nie dagewesene Berechnungsmöglichkeiten. Spitzentechnologien ergänzen heute sowohl theoretische Rahmenwerke als auch Laborexperi

Google Cloud sorgt für Durchbrüche in der wissenschaftlichen Forschung und Entdeckung

Die digitale Revolution verändert die wissenschaftlichen Methoden durch nie dagewesene Berechnungsmöglichkeiten. Spitzentechnologien ergänzen heute sowohl theoretische Rahmenwerke als auch Laborexperi

KI beschleunigt die wissenschaftliche Forschung für eine größere Wirkung in der realen Welt

Google hat die KI konsequent als Katalysator für den wissenschaftlichen Fortschritt genutzt, wobei das heutige Entdeckungstempo ein außerordentliches Niveau erreicht hat. Diese Beschleunigung hat den

KI beschleunigt die wissenschaftliche Forschung für eine größere Wirkung in der realen Welt

Google hat die KI konsequent als Katalysator für den wissenschaftlichen Fortschritt genutzt, wobei das heutige Entdeckungstempo ein außerordentliches Niveau erreicht hat. Diese Beschleunigung hat den

Ethik in der KI: Umgang mit Vorurteilen und Compliance-Herausforderungen bei der Automatisierung

In dem Maße, in dem die Automatisierung in allen Wirtschaftszweigen Einzug hält, werden ethische Überlegungen zu einer entscheidenden Priorität. Algorithmen, die Entscheidungen treffen, beeinflussen h

Kommentare (17)

0/200

Ethik in der KI: Umgang mit Vorurteilen und Compliance-Herausforderungen bei der Automatisierung

In dem Maße, in dem die Automatisierung in allen Wirtschaftszweigen Einzug hält, werden ethische Überlegungen zu einer entscheidenden Priorität. Algorithmen, die Entscheidungen treffen, beeinflussen h

Kommentare (17)

0/200

![KennethWalker]() KennethWalker

KennethWalker

10. August 2025 13:01:00 MESZ

10. August 2025 13:01:00 MESZ

This study on tracking movements with phone data is wild! 😲 It’s like our phones are secretly spilling where we’ve been. Kinda creepy, but super cool how machine learning digs into those 'hidden visits.' Makes me wonder what else they can find out!

0

0

![JuanLewis]() JuanLewis

JuanLewis

1. August 2025 15:47:34 MESZ

1. August 2025 15:47:34 MESZ

This article blew my mind! Using phone data and ML to track hidden visits is so cool, but kinda creepy too. 🤯 Wonder how they balance privacy with all this tech wizardry.

0

0

![RalphSanchez]() RalphSanchez

RalphSanchez

24. April 2025 06:36:16 MESZ

24. April 2025 06:36:16 MESZ

이 도구는 정말 놀랍습니다! 내 이동을 추적하는 데 유용하지만 조금 무섭기도 해요. 데이터를 삭제할 수 있는 옵션이 있으면 좋겠어요. 😓

0

0

![MatthewScott]() MatthewScott

MatthewScott

23. April 2025 23:35:24 MESZ

23. April 2025 23:35:24 MESZ

¡Esta herramienta es alucinante! Es como tener un detective en mi bolsillo, descubriendo todos esos viajes secretos que nunca supe. Muy útil para rastrear mis propios movimientos, pero un poco espeluznante también. ¿Quizás deberían añadir una opción para eliminar datos? 🤔

0

0

![RalphHill]() RalphHill

RalphHill

23. April 2025 22:51:52 MESZ

23. April 2025 22:51:52 MESZ

Este estudo sobre 'visitas ocultas' usando dados de celular e aprendizado de máquina é impressionante! É fascinante como eles podem rastrear movimentos com tanta precisão. Mas também é um pouco assustador, não é? 🤔📱

0

0

![WilliamMiller]() WilliamMiller

WilliamMiller

23. April 2025 13:05:02 MESZ

23. April 2025 13:05:02 MESZ

Essa ferramenta é incrível! Parece que tenho um detetive no meu bolso, descobrindo todas aquelas viagens secretas que eu nunca soube. Muito útil para rastrear meus próprios movimentos, mas um pouco assustador também. Talvez eles devam adicionar uma opção para excluir dados? 🤔

0

0

Wenn Sie sich jemals gefragt haben, wie Forscher unsere Bewegungen in einem Land verfolgen, ohne sich ausschließlich auf Telefonanrufe zu stützen, bietet eine faszinierende Studie von Forschern aus China und den Vereinigten Staaten einige Einblicke. Ihre gemeinsame Arbeit befasst sich mit der Nutzung von maschinellem Lernen, um die „versteckten Besuche“ aufzudecken, die wir machen – jene Reisen, die in standardmäßigen Telekommunikationsdaten nicht auftauchen, weil wir unsere Telefone nicht ausreichend nutzen.

Die Studie mit dem Titel **Erkennung versteckter Besuche aus spärlichen Anrufdetaildaten** wird von Zhan Zhao von der Universität Hongkong geleitet, zusammen mit Haris N. Koutsopoulos von der Northeastern University in Boston und Jinhua Zhao vom MIT. Ihr Ziel? Die Mobilfunkverbindungsdaten – wie mobile Daten, SMS und Sprachanrufe – von sehr aktiven Nutzern zu nutzen, um die Bewegungsmuster von Personen zu modellieren und vorherzusagen, die ihre Telefone seltener verwenden.

*Ein grobes Schema zur Extraktion von Reiseinformationen aus Anrufdetaildaten (CD).* Quelle: https://arxiv.org/pdf/2106.12885.pdf

*Ein grobes Schema zur Extraktion von Reiseinformationen aus Anrufdetaildaten (CD).* Quelle: https://arxiv.org/pdf/2106.12885.pdf

Während das Team die potenziellen Datenschutzbedenken anerkennt, die ihre Arbeit aufwirft, betont es, dass das Ziel darin besteht, ein allgemeineres Verständnis von Bewegungsmustern zu gewinnen, anstatt sich auf individuelle Reisen zu konzentrieren. Sie weisen auch darauf hin, dass Anrufdetaildaten (CDR), die das Rückgrat solcher Studien bilden, ihre Grenzen haben. Sie sind oft von geringer räumlicher Auflösung und anfällig für „Positionierungsrauschen“ aufgrund der sich ändernden Position des Nutzers relativ zu Mobilfunktürmen. Sie argumentieren jedoch, dass diese Ungenauigkeit tatsächlich als Datenschutzmaßnahme dient:

**„Die Zielanwendung unserer Studie ist die Erkennung von Reisen und die OD-Schätzung$$ \* $$, die auf aggregierter Ebene erfolgen, nicht auf individueller Ebene. Die entwickelten Modelle können direkt auf den Datenbankservern von Telekommunikationsanbietern eingesetzt werden, ohne dass ein Datentransfer erforderlich ist. Im Vergleich zu anderen Formen von Big Data, wie sozialen Medien oder Kreditkartentransaktionsdaten, sind CDR-Daten in Bezug auf die persönliche Privatsphäre relativ weniger invasiv. Zudem hilft der Lokalisierungsfehler, die genauen Nutzerstandorte zu verschleiern, was eine weitere Ebene des Datenschutzes bietet.“**

Verstrichene Zeitintervalle (ETIs)

Wenn wir mit unseren Mobiltelefonen unterwegs sind, nicht unbedingt Smartphones, werden die Grenzen der CDR-Daten als Werkzeug zur genauen Ortung deutlich. Verstrichene Zeitintervalle (ETIs), jene Perioden während einer Reise, in denen wir keine Anrufe tätigen oder empfangen, sind entscheidende Marker für die Verfolgung unserer Bewegungen. Diese Intervalle der „Stille“ können dazu führen, dass wir vorübergehend vom Netz verschwinden.

Die Forscher heben hervor, wie diese Lücken analytische Systeme stören, die versuchen, A>B-Reisen zu verstehen. Die Datenknappheit könnte eine „unbeobachtete Reise“ verbergen. Ihre neue Methode geht diesem Problem nach, indem sie den raumzeitlichen Kontext von ETIs analysiert und „die individuellen Merkmale des Nutzers“ berücksichtigt.

Datensatz

Um ihren Kerntrainingsdatensatz zu erstellen, nutzten die Forscher Daten von einem großen Mobilfunkanbieter in einer chinesischen Stadt mit einer Bevölkerung von 6 Millionen. Dieser Datensatz umfasste über zwei Milliarden Mobiltelefontransaktionen von drei Millionen Nutzern im November 2013, wobei ausschließlich Sprachanrufe und Datenzugriffsaufzeichnungen berücksichtigt wurden. Bemerkenswert ist, dass sie keine SMS-Daten einbezogen, was die Herausforderung der spärlichen Daten verstärkte.

Die Daten enthielten eine verschlüsselte eindeutige ID, einen Standortbereichscode (LAC), einen Zeitstempel, eine Mobiltelefon-ID, die mit dem LAC verknüpft ist, um den spezifischen Mobilfunkturm zu identifizieren, der an der Transaktion beteiligt war, und eine Ereignis-ID, die angibt, ob es sich um einen ausgehenden/eingehenden Anruf oder eine Datennutzung handelte.

*Prozessbaum zur Identifikation versteckter Besuche.*

*Prozessbaum zur Identifikation versteckter Besuche.*

Diese Informationen wurden mit einer Datenbank für den Betrieb von Mobilfunktürmen abgeglichen, sodass die Forscher die Längen- und Breitengradkoordinaten des Turms für jedes Kommunikationsereignis bestimmen konnten. Sie identifizierten 9000 Mobilfunktürme innerhalb des Datensatzes.

Die Forscher stellten fest, dass es schwierig ist, Reiseziele allein auf der Grundlage von Anrufdaten genau zu schätzen, da diese Daten morgens und nachmittags Spitzen aufweisen, was mit typischen Reisemustern übereinstimmt. Da Telefonanrufe einer Reise vorausgehen und sie sogar auslösen können, kann dies die Zielschätzung verzerren.

*Mobilnutzungsmuster im Laufe eines Tages.*

*Mobilnutzungsmuster im Laufe eines Tages.*

Ähnliche Herausforderungen ergeben sich bei der nutzerinitiierten Datennutzung, wie bei Messaging-Apps. Es ist jedoch die „automatisierte“ Datennutzung – wie das systematische Abfragen von APIs für neue Nachrichten oder andere Daten, einschließlich GPS und Telemetrie in Apps –, die hilft, diese versteckten Bewegungen zu identifizieren.

Verarbeitung

Die Forscher verwendeten eine Vielzahl von Klassifikatoren für maschinelles Lernen, um dieses Problem anzugehen, einschließlich logistischer Regression, Support Vector Machines (SVM), Random Forests und einem Gradient-Boosting-Ensemble-Ansatz. Diese wurden in Python mit scikit-learn und Standardeinstellungen implementiert.

Unter diesen bot die logistische Regression die am besten interpretierbaren Modellparameter. Das Team stellte fest, dass längere ETIs die Wahrscheinlichkeit eines versteckten Besuchs erhöhten, mit einer höheren Häufigkeit am Morgen. Umgekehrt war die Wahrscheinlichkeit eines versteckten Besuchs geringer, wenn die CDR-Daten eines Nutzers deutlich eine hohe Anzahl von Zielen oder Wegpunkten zeigten. Diese Erkenntnis stützt das Kernprinzip ihrer Forschung – dass die aktivsten Nutzer ein detailliertes Bild ihrer Bewegungen liefern, aus dem das Verhalten weniger aktiver Nutzer abgeleitet werden kann.

In ihrem Fazit schlagen die Forscher vor, dass ihr Ansatz auf andere Arten von Verkehrsdaten angewendet werden könnte, wie z. B. Smartcard-Daten und geolokalisierte Informationen aus sozialen Medien.

Die Forschung wurde durch Finanzierung von der Energy Foundation China und dem China Sustainable Transportation Center unterstützt.

*\* Ursprung-Ziel*

Google Cloud sorgt für Durchbrüche in der wissenschaftlichen Forschung und Entdeckung

Die digitale Revolution verändert die wissenschaftlichen Methoden durch nie dagewesene Berechnungsmöglichkeiten. Spitzentechnologien ergänzen heute sowohl theoretische Rahmenwerke als auch Laborexperi

Google Cloud sorgt für Durchbrüche in der wissenschaftlichen Forschung und Entdeckung

Die digitale Revolution verändert die wissenschaftlichen Methoden durch nie dagewesene Berechnungsmöglichkeiten. Spitzentechnologien ergänzen heute sowohl theoretische Rahmenwerke als auch Laborexperi

KI beschleunigt die wissenschaftliche Forschung für eine größere Wirkung in der realen Welt

Google hat die KI konsequent als Katalysator für den wissenschaftlichen Fortschritt genutzt, wobei das heutige Entdeckungstempo ein außerordentliches Niveau erreicht hat. Diese Beschleunigung hat den

KI beschleunigt die wissenschaftliche Forschung für eine größere Wirkung in der realen Welt

Google hat die KI konsequent als Katalysator für den wissenschaftlichen Fortschritt genutzt, wobei das heutige Entdeckungstempo ein außerordentliches Niveau erreicht hat. Diese Beschleunigung hat den

10. August 2025 13:01:00 MESZ

10. August 2025 13:01:00 MESZ

This study on tracking movements with phone data is wild! 😲 It’s like our phones are secretly spilling where we’ve been. Kinda creepy, but super cool how machine learning digs into those 'hidden visits.' Makes me wonder what else they can find out!

0

0

1. August 2025 15:47:34 MESZ

1. August 2025 15:47:34 MESZ

This article blew my mind! Using phone data and ML to track hidden visits is so cool, but kinda creepy too. 🤯 Wonder how they balance privacy with all this tech wizardry.

0

0

24. April 2025 06:36:16 MESZ

24. April 2025 06:36:16 MESZ

이 도구는 정말 놀랍습니다! 내 이동을 추적하는 데 유용하지만 조금 무섭기도 해요. 데이터를 삭제할 수 있는 옵션이 있으면 좋겠어요. 😓

0

0

23. April 2025 23:35:24 MESZ

23. April 2025 23:35:24 MESZ

¡Esta herramienta es alucinante! Es como tener un detective en mi bolsillo, descubriendo todos esos viajes secretos que nunca supe. Muy útil para rastrear mis propios movimientos, pero un poco espeluznante también. ¿Quizás deberían añadir una opción para eliminar datos? 🤔

0

0

23. April 2025 22:51:52 MESZ

23. April 2025 22:51:52 MESZ

Este estudo sobre 'visitas ocultas' usando dados de celular e aprendizado de máquina é impressionante! É fascinante como eles podem rastrear movimentos com tanta precisão. Mas também é um pouco assustador, não é? 🤔📱

0

0

23. April 2025 13:05:02 MESZ

23. April 2025 13:05:02 MESZ

Essa ferramenta é incrível! Parece que tenho um detetive no meu bolso, descobrindo todas aquelas viagens secretas que eu nunca soube. Muito útil para rastrear meus próprios movimentos, mas um pouco assustador também. Talvez eles devam adicionar uma opção para excluir dados? 🤔

0

0