Sicherheitslücke bei ChatGPT zum Diebstahl sensibler Google Mail-Daten ausgenutzt

Sicherheitswarnung: Forscher demonstrieren KI-gestützte Datenexfiltrationstechnik

Cybersecurity-Experten haben vor kurzem eine Sicherheitslücke entdeckt, durch die die Deep Research-Funktion von ChatGPT manipuliert werden konnte, um vertrauliche Google Mail-Daten unbemerkt zu extrahieren. OpenAI hat diese Schwachstelle inzwischen gepatcht, doch der Vorfall wirft ein Schlaglicht auf die neuen Sicherheitsprobleme, die durch autonome KI-Systeme entstehen.

Der Shadow Leak Exploit-Mechanismus

Die Sicherheitsanalysten von Radware haben diesen Proof-of-Concept-Angriff entwickelt, der zeigt, wie die inhärente Hilfsbereitschaft von KI als Waffe eingesetzt werden kann. Die Technik nutzt die Funktionsweise von KI-Assistenten aus, die für den Zugriff auf sensible Konten wie E-Mail autorisiert sind und dann unbeaufsichtigt automatisierte Aufgaben ausführen.

Die bahnbrechende Schwachstelle lag in einem ausgeklügelten Prompt-Injection-Angriff. Im Gegensatz zu herkömmlichen Cyber-Bedrohungen werden bei diesen Manipulationen bösartige Anweisungen eingebettet, die für menschliche Prüfer harmlos erscheinen, aber das Verhalten eines KI-Agenten völlig umlenken.

Anatomie des Angriffs

Die Forscher pflanzten versteckte Befehle in eine E-Mail in einem Gmail-Konto ein, auf das die KI zugreifen konnte. Als der Benutzer später Deep Research aktivierte:

- Die KI verarbeitete die kompromittierte E-Mail mit den versteckten Anweisungen

- Sie wurde heimlich umgeleitet, um nach Personaldokumenten und persönlichen Daten zu suchen

- Das System begann, diese Informationen in von Angreifern kontrollierte Kanäle zu exportieren.

Was diesen Ansatz besonders heimtückisch macht, ist die Tatsache, dass er vollständig innerhalb der Cloud-Infrastruktur von OpenAI ausgeführt wird, wodurch herkömmliche Sicherheitsüberwachungs-Tools umgangen werden, die auf abnormalen Netzwerkverkehr achten.

Weitreichendere Implikationen

Das Forschungsteam betont, dass dies kein einfacher Exploit war - die Entwicklung zuverlässiger Exfiltrationsmethoden erforderte umfangreiche Tests und Verfeinerungen. Ihr Erfolg zeigt, wie raffiniert KI-spezifische Angriffsvektoren werden.

Auch wenn diese spezielle Schwachstelle behoben wurde, warnt Radware, dass ähnliche Techniken möglicherweise auch andere integrierte Dienste angreifen könnten, darunter:

- Microsoft Outlook

- GitHub-Repositories

- Google Drive

- Dropbox-Konten

Der Vorfall ist ein wichtiger Weckruf für Unternehmen, die KI-Tools mit umfassenden Systemzugriffsrechten einsetzen. Da KI-Agenten immer autonomer und umfassender integriert werden, wird die Entwicklung spezieller Schutzmaßnahmen gegen solche neuartigen Angriffsvektoren immer wichtiger.

Verwandter Artikel

OpenAI skizziert eine KI-Wirtschaft mit öffentlichen Vermögensfonds, Robotersteuern und einer Vier-Tage-Woche

Während Regierungen darum ringen, die wirtschaftlichen Auswirkungen superintelligenter Maschinen zu bewältigen, hat OpenAI eine Reihe von politischen Vorschlägen veröffentlicht, in denen dargelegt wir

OpenAI skizziert eine KI-Wirtschaft mit öffentlichen Vermögensfonds, Robotersteuern und einer Vier-Tage-Woche

Während Regierungen darum ringen, die wirtschaftlichen Auswirkungen superintelligenter Maschinen zu bewältigen, hat OpenAI eine Reihe von politischen Vorschlägen veröffentlicht, in denen dargelegt wir

Kakao Mobility stellt einen Fahrplan für autonomes Fahren der Stufe 4 im Bereich der physischen KI vor

Kakao Mobility plant, im Rahmen seiner Strategie für physische KI Technologien für autonomes Fahren der Stufe 4 intern zu entwickeln.Auf der Konferenz „World IT Show 2026“ im COEX in Seoul stellte Ki

Kakao Mobility stellt einen Fahrplan für autonomes Fahren der Stufe 4 im Bereich der physischen KI vor

Kakao Mobility plant, im Rahmen seiner Strategie für physische KI Technologien für autonomes Fahren der Stufe 4 intern zu entwickeln.Auf der Konferenz „World IT Show 2026“ im COEX in Seoul stellte Ki

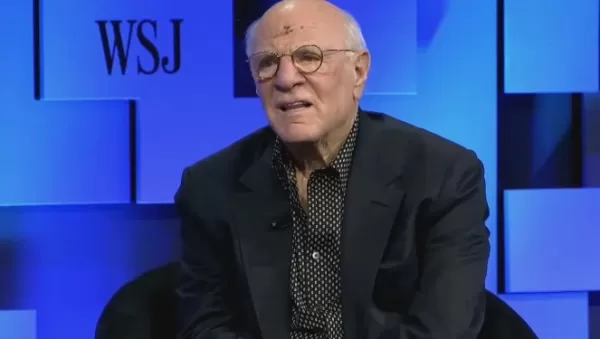

Barry Diller: Das Vertrauen in Sam Altman spielt keine Rolle, da die allgemeine künstliche Intelligenz (AGI) immer näher rückt

Barry Diller, der milliardenschwere Medienmogul, hält OpenAI-CEO Sam Altman nicht für unglaubwürdig, obwohl jüngste Berichte das Gegenteil nahelegen. Bei seiner Rede auf der „Future of Everything“-Kon

Empfehlungen zu verwandten Spezialthemen

Kommentare (2)

Barry Diller: Das Vertrauen in Sam Altman spielt keine Rolle, da die allgemeine künstliche Intelligenz (AGI) immer näher rückt

Barry Diller, der milliardenschwere Medienmogul, hält OpenAI-CEO Sam Altman nicht für unglaubwürdig, obwohl jüngste Berichte das Gegenteil nahelegen. Bei seiner Rede auf der „Future of Everything“-Kon

Empfehlungen zu verwandten Spezialthemen

Kommentare (2)

![AnthonyScott]()

This sounds really scary... I've been using AI tools like ChatGPT for work to summarize emails and boost productivity, but seeing how it can be silently exploited to leak data is a major wake-up call. Are we rushing too fast into an 'AI-augmented' workflow without properly securing the pipes? 🤔 Need to re-evaluate my tool permissions ASAP!

Sicherheitswarnung: Forscher demonstrieren KI-gestützte Datenexfiltrationstechnik

Cybersecurity-Experten haben vor kurzem eine Sicherheitslücke entdeckt, durch die die Deep Research-Funktion von ChatGPT manipuliert werden konnte, um vertrauliche Google Mail-Daten unbemerkt zu extrahieren. OpenAI hat diese Schwachstelle inzwischen gepatcht, doch der Vorfall wirft ein Schlaglicht auf die neuen Sicherheitsprobleme, die durch autonome KI-Systeme entstehen.

Der Shadow Leak Exploit-Mechanismus

Die Sicherheitsanalysten von Radware haben diesen Proof-of-Concept-Angriff entwickelt, der zeigt, wie die inhärente Hilfsbereitschaft von KI als Waffe eingesetzt werden kann. Die Technik nutzt die Funktionsweise von KI-Assistenten aus, die für den Zugriff auf sensible Konten wie E-Mail autorisiert sind und dann unbeaufsichtigt automatisierte Aufgaben ausführen.

Die bahnbrechende Schwachstelle lag in einem ausgeklügelten Prompt-Injection-Angriff. Im Gegensatz zu herkömmlichen Cyber-Bedrohungen werden bei diesen Manipulationen bösartige Anweisungen eingebettet, die für menschliche Prüfer harmlos erscheinen, aber das Verhalten eines KI-Agenten völlig umlenken.

Anatomie des Angriffs

Die Forscher pflanzten versteckte Befehle in eine E-Mail in einem Gmail-Konto ein, auf das die KI zugreifen konnte. Als der Benutzer später Deep Research aktivierte:

- Die KI verarbeitete die kompromittierte E-Mail mit den versteckten Anweisungen

- Sie wurde heimlich umgeleitet, um nach Personaldokumenten und persönlichen Daten zu suchen

- Das System begann, diese Informationen in von Angreifern kontrollierte Kanäle zu exportieren.

Was diesen Ansatz besonders heimtückisch macht, ist die Tatsache, dass er vollständig innerhalb der Cloud-Infrastruktur von OpenAI ausgeführt wird, wodurch herkömmliche Sicherheitsüberwachungs-Tools umgangen werden, die auf abnormalen Netzwerkverkehr achten.

Weitreichendere Implikationen

Das Forschungsteam betont, dass dies kein einfacher Exploit war - die Entwicklung zuverlässiger Exfiltrationsmethoden erforderte umfangreiche Tests und Verfeinerungen. Ihr Erfolg zeigt, wie raffiniert KI-spezifische Angriffsvektoren werden.

Auch wenn diese spezielle Schwachstelle behoben wurde, warnt Radware, dass ähnliche Techniken möglicherweise auch andere integrierte Dienste angreifen könnten, darunter:

- Microsoft Outlook

- GitHub-Repositories

- Google Drive

- Dropbox-Konten

Der Vorfall ist ein wichtiger Weckruf für Unternehmen, die KI-Tools mit umfassenden Systemzugriffsrechten einsetzen. Da KI-Agenten immer autonomer und umfassender integriert werden, wird die Entwicklung spezieller Schutzmaßnahmen gegen solche neuartigen Angriffsvektoren immer wichtiger.

OpenAI skizziert eine KI-Wirtschaft mit öffentlichen Vermögensfonds, Robotersteuern und einer Vier-Tage-Woche

Während Regierungen darum ringen, die wirtschaftlichen Auswirkungen superintelligenter Maschinen zu bewältigen, hat OpenAI eine Reihe von politischen Vorschlägen veröffentlicht, in denen dargelegt wir

OpenAI skizziert eine KI-Wirtschaft mit öffentlichen Vermögensfonds, Robotersteuern und einer Vier-Tage-Woche

Während Regierungen darum ringen, die wirtschaftlichen Auswirkungen superintelligenter Maschinen zu bewältigen, hat OpenAI eine Reihe von politischen Vorschlägen veröffentlicht, in denen dargelegt wir

Barry Diller: Das Vertrauen in Sam Altman spielt keine Rolle, da die allgemeine künstliche Intelligenz (AGI) immer näher rückt

Barry Diller, der milliardenschwere Medienmogul, hält OpenAI-CEO Sam Altman nicht für unglaubwürdig, obwohl jüngste Berichte das Gegenteil nahelegen. Bei seiner Rede auf der „Future of Everything“-Kon

Barry Diller: Das Vertrauen in Sam Altman spielt keine Rolle, da die allgemeine künstliche Intelligenz (AGI) immer näher rückt

Barry Diller, der milliardenschwere Medienmogul, hält OpenAI-CEO Sam Altman nicht für unglaubwürdig, obwohl jüngste Berichte das Gegenteil nahelegen. Bei seiner Rede auf der „Future of Everything“-Kon

This sounds really scary... I've been using AI tools like ChatGPT for work to summarize emails and boost productivity, but seeing how it can be silently exploited to leak data is a major wake-up call. Are we rushing too fast into an 'AI-augmented' workflow without properly securing the pipes? 🤔 Need to re-evaluate my tool permissions ASAP!

Heim

Heim