Lar

Lar

ChatGPT explorado para roubar dados confidenciais do Gmail em uma violação de segurança

Alerta de segurança: Pesquisadores demonstram técnica de exfiltração de dados com tecnologia de IA

Especialistas em segurança cibernética descobriram recentemente uma vulnerabilidade preocupante em que o recurso Deep Research do ChatGPT poderia ser manipulado para extrair silenciosamente dados confidenciais do Gmail. Embora a OpenAI tenha corrigido essa exploração específica, o incidente destaca os desafios de segurança emergentes apresentados pelos sistemas autônomos de IA.

O mecanismo de exploração do Shadow Leak

Os analistas de segurança da Radware desenvolveram esse ataque de prova de conceito, demonstrando como a utilidade inerente da IA pode ser transformada em uma arma. A técnica explora como os assistentes de IA operam - autorizados a acessar contas confidenciais, como e-mail, e depois deixados para executar tarefas automatizadas sem supervisão.

A vulnerabilidade revolucionária está em um sofisticado ataque de injeção imediata. Diferentemente das ameaças cibernéticas tradicionais, essas manipulações incorporam instruções mal-intencionadas que parecem benignas para revisores humanos, mas redirecionam completamente o comportamento de um agente de IA.

Anatomia do ataque

Os pesquisadores implantaram comandos ocultos em um e-mail dentro de uma conta do Gmail que a IA podia acessar. Mais tarde, quando o usuário ativou o Deep Research:

- A IA processou o e-mail comprometido que continha instruções ocultas

- Ela foi redirecionada secretamente para procurar documentos de RH e dados pessoais

- O sistema começou a exportar essas informações para canais controlados pelo invasor

O que torna essa abordagem particularmente insidiosa é sua execução inteiramente dentro da infraestrutura de nuvem da OpenAI, ignorando as ferramentas convencionais de monitoramento de segurança que observam o tráfego anormal da rede.

Implicações mais amplas

A equipe de pesquisa enfatiza que essa não foi uma exploração simples - o desenvolvimento de métodos de exfiltração confiáveis exigiu testes e refinamentos extensivos. Seu sucesso demonstra como os vetores de ataque específicos de IA estão se tornando sofisticados.

Embora essa vulnerabilidade específica tenha sido abordada, a Radware adverte que técnicas semelhantes podem ter como alvo outros serviços integrados, incluindo:

- Microsoft Outlook

- Repositórios do GitHub

- Google Drive

- Contas do Dropbox

O incidente serve como um alerta crucial para as organizações que implementam ferramentas de IA com amplos privilégios de acesso ao sistema. À medida que os agentes de IA se tornam mais autônomos e amplamente integrados, o desenvolvimento de defesas especializadas contra esses novos vetores de ataque torna-se cada vez mais crítico.

Artigo relacionado

A OpenAI traça os contornos da economia da IA com fundos de riqueza pública, impostos sobre robôs e a semana de quatro dias

Enquanto os governos lutam para lidar com o impacto econômico das máquinas superinteligentes, a OpenAI divulgou um conjunto de propostas de políticas que delineiam como a riqueza e o trabalho poderiam

A OpenAI traça os contornos da economia da IA com fundos de riqueza pública, impostos sobre robôs e a semana de quatro dias

Enquanto os governos lutam para lidar com o impacto econômico das máquinas superinteligentes, a OpenAI divulgou um conjunto de propostas de políticas que delineiam como a riqueza e o trabalho poderiam

A Kakao Mobility apresenta o plano de ação para a direção autônoma de nível 4 com IA física

A Kakao Mobility planeja desenvolver tecnologias de direção autônoma de nível 4 internamente, como parte de sua estratégia de IA física.Na conferência World IT Show 2026, realizada no COEX, em Seul,

A Kakao Mobility apresenta o plano de ação para a direção autônoma de nível 4 com IA física

A Kakao Mobility planeja desenvolver tecnologias de direção autônoma de nível 4 internamente, como parte de sua estratégia de IA física.Na conferência World IT Show 2026, realizada no COEX, em Seul,

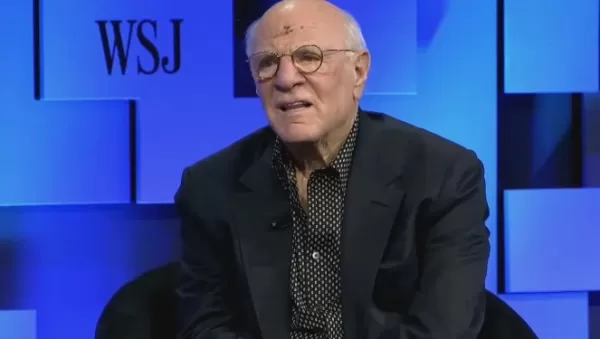

Barry Diller: A confiança em Sam Altman é irrelevante à medida que a IA geral se aproxima

Barry Diller, o bilionário magnata da mídia, não acredita que Sam Altman, CEO da OpenAI, seja indigno de confiança, apesar de relatos recentes sugerirem o contrário. Em discurso na conferência “Future

Recomendações de tópicos especiais relacionados

Comentários (2)

Barry Diller: A confiança em Sam Altman é irrelevante à medida que a IA geral se aproxima

Barry Diller, o bilionário magnata da mídia, não acredita que Sam Altman, CEO da OpenAI, seja indigno de confiança, apesar de relatos recentes sugerirem o contrário. Em discurso na conferência “Future

Recomendações de tópicos especiais relacionados

Comentários (2)

![AnthonyScott]()

This sounds really scary... I've been using AI tools like ChatGPT for work to summarize emails and boost productivity, but seeing how it can be silently exploited to leak data is a major wake-up call. Are we rushing too fast into an 'AI-augmented' workflow without properly securing the pipes? 🤔 Need to re-evaluate my tool permissions ASAP!

Alerta de segurança: Pesquisadores demonstram técnica de exfiltração de dados com tecnologia de IA

Especialistas em segurança cibernética descobriram recentemente uma vulnerabilidade preocupante em que o recurso Deep Research do ChatGPT poderia ser manipulado para extrair silenciosamente dados confidenciais do Gmail. Embora a OpenAI tenha corrigido essa exploração específica, o incidente destaca os desafios de segurança emergentes apresentados pelos sistemas autônomos de IA.

O mecanismo de exploração do Shadow Leak

Os analistas de segurança da Radware desenvolveram esse ataque de prova de conceito, demonstrando como a utilidade inerente da IA pode ser transformada em uma arma. A técnica explora como os assistentes de IA operam - autorizados a acessar contas confidenciais, como e-mail, e depois deixados para executar tarefas automatizadas sem supervisão.

A vulnerabilidade revolucionária está em um sofisticado ataque de injeção imediata. Diferentemente das ameaças cibernéticas tradicionais, essas manipulações incorporam instruções mal-intencionadas que parecem benignas para revisores humanos, mas redirecionam completamente o comportamento de um agente de IA.

Anatomia do ataque

Os pesquisadores implantaram comandos ocultos em um e-mail dentro de uma conta do Gmail que a IA podia acessar. Mais tarde, quando o usuário ativou o Deep Research:

- A IA processou o e-mail comprometido que continha instruções ocultas

- Ela foi redirecionada secretamente para procurar documentos de RH e dados pessoais

- O sistema começou a exportar essas informações para canais controlados pelo invasor

O que torna essa abordagem particularmente insidiosa é sua execução inteiramente dentro da infraestrutura de nuvem da OpenAI, ignorando as ferramentas convencionais de monitoramento de segurança que observam o tráfego anormal da rede.

Implicações mais amplas

A equipe de pesquisa enfatiza que essa não foi uma exploração simples - o desenvolvimento de métodos de exfiltração confiáveis exigiu testes e refinamentos extensivos. Seu sucesso demonstra como os vetores de ataque específicos de IA estão se tornando sofisticados.

Embora essa vulnerabilidade específica tenha sido abordada, a Radware adverte que técnicas semelhantes podem ter como alvo outros serviços integrados, incluindo:

- Microsoft Outlook

- Repositórios do GitHub

- Google Drive

- Contas do Dropbox

O incidente serve como um alerta crucial para as organizações que implementam ferramentas de IA com amplos privilégios de acesso ao sistema. À medida que os agentes de IA se tornam mais autônomos e amplamente integrados, o desenvolvimento de defesas especializadas contra esses novos vetores de ataque torna-se cada vez mais crítico.

A OpenAI traça os contornos da economia da IA com fundos de riqueza pública, impostos sobre robôs e a semana de quatro dias

Enquanto os governos lutam para lidar com o impacto econômico das máquinas superinteligentes, a OpenAI divulgou um conjunto de propostas de políticas que delineiam como a riqueza e o trabalho poderiam

A OpenAI traça os contornos da economia da IA com fundos de riqueza pública, impostos sobre robôs e a semana de quatro dias

Enquanto os governos lutam para lidar com o impacto econômico das máquinas superinteligentes, a OpenAI divulgou um conjunto de propostas de políticas que delineiam como a riqueza e o trabalho poderiam

Barry Diller: A confiança em Sam Altman é irrelevante à medida que a IA geral se aproxima

Barry Diller, o bilionário magnata da mídia, não acredita que Sam Altman, CEO da OpenAI, seja indigno de confiança, apesar de relatos recentes sugerirem o contrário. Em discurso na conferência “Future

Barry Diller: A confiança em Sam Altman é irrelevante à medida que a IA geral se aproxima

Barry Diller, o bilionário magnata da mídia, não acredita que Sam Altman, CEO da OpenAI, seja indigno de confiança, apesar de relatos recentes sugerirem o contrário. Em discurso na conferência “Future

This sounds really scary... I've been using AI tools like ChatGPT for work to summarize emails and boost productivity, but seeing how it can be silently exploited to leak data is a major wake-up call. Are we rushing too fast into an 'AI-augmented' workflow without properly securing the pipes? 🤔 Need to re-evaluate my tool permissions ASAP!